A skutočnosť, že fragmentárne informácie nedávajú úplné pochopenie situácie, vedú k špekuláciám a ponechávajú viac otázok ako odpovede. Aby sme pochopili, čo sa naozaj deje, kto a čo to ohrozuje, ako chrániť proti infekcii a ako dešifrovať súbory poškodené WannaCry je predmetom dnešného článku.

SSD, set-top boxy Smart TV, herné grafické karty, procesory pre počítače, multifunkčné zariadenia, antivírusy, smerovače, Wi-Fi zosilňovače, smartphony až do 10 000 rubľov

Je to naozaj strašidelné "peklo"

Nerozumiem, aký druh fussing okolo WannaCry? Existuje veľa vírusov, nové sa objavujú neustále. A o čom je to zvláštne?

WannaCry (iné mená WanaCrypt0r, Wana Decrypt0r 2.0, WannaCrypt, WNCRY, WCry) nie je bežný počítačový útok. Dôvodom svojej povesti je obrovské množstvo škôd spôsobených. Podľa Europolu to porušilo prácu viac ako 200 000 počítačov so systémom Windows v 150 krajinách sveta a škody, ktoré utrpeli ich majitelia, dosiahli viac ako 1 000 000 000 USD.A to je len za prvé 4 dni distribúcie. Najviac postihnutých - v Rusku a na Ukrajine.

Viem, že vírusy prenikajú do počítača prostredníctvom stránok pre dospelých. Nepridávam takéto zdroje, takže nič mi neohrozí.

Virus? Mám tiež problém. Keď sa vírusy dostanú do môjho počítača, spustim program *** a po pol hodine je všetko v poriadku. A ak to nepomôže, preinštalujem systém Windows.

Virus vírus - konflikt. WannaCry je vydieravý trojan, sieťový červ, ktorý sa môže šíriť prostredníctvom lokálnych sietí a internetu z jedného počítača na druhý bez zásahu človeka.

Väčšina škodlivého softvéru, vrátane kryptografov, začne pracovať až po tom, ako používateľ "prehltne návnadu", tj klikne na odkaz, otvorí súbor atď. A Ak chcete získať WannaCry, nemusíte nič robiť!Raz v počítači s operačným systémom Windows škodlivý softvér za krátky čas zašifruje veľkú časť používateľských súborov a potom zobrazí správu s požiadavkou na výkupné vo výške 300-600 EUR, ktorá musí byť do 3 dní prenesená na zadanú peňaženku. V prípade omeškania hrozí, že dešifrovanie súborov nebude možné po 7 dňoch.

Súčasne škodlivý softvér hľadá medzery na prenikanie do iných počítačov, a ak áno, infikuje celú lokálnu sieť. Znamená to, že záložné kópie súborov uložených na susedných počítačoch sa stanú nepoužiteľnými.

Odstránenie vírusu z počítača nevedie k dešifrovaniu súborov! Preinštalovanie operačného systému - taky. Naopak, ak sú infikované šifrovaním, obidve tieto akcie vám nemôžu obnoviť súbory, aj keď máte platný kľúč.Takže áno, "diabol" je dosť strašidelný.

Ako sa distribuuje WannaCry

Lžeš. Vírus môže infiltrovat môj počítač len vtedy, ak ho sám stiahnem. A som bdelý.

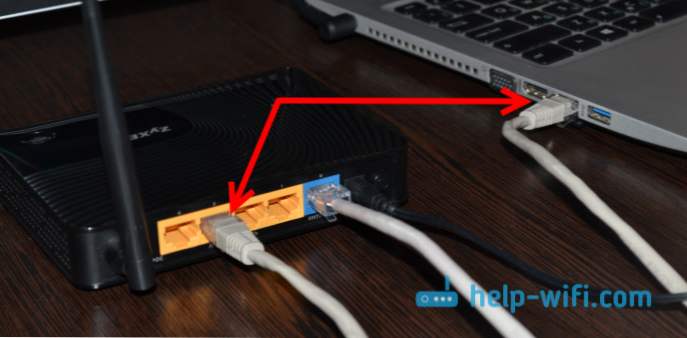

Mnoho škodlivých programov môže infikovať počítače (a aj mobilné zariadenia mimochodom) prostredníctvom zraniteľných miest - chyby v kóde komponentov operačného systému a programy, ktoré umožňujú počítačom útočníkom možnosť používať vzdialené zariadenie na vlastné účely. Najmä WannaCry sa šíri prostredníctvom 0-dňovej zraniteľnosti v protokole SMB (zraniteľnosti v nulovom dni sú chyby, ktoré neboli v čase ich zneužitia odstránené škodlivým softvérom / spywarom).

To znamená, že na potlačenie počítača s krypto-červom stačia dve podmienky:

- Pripojenia do siete, kde sú iné infikované počítače (Internet).

- Prítomnosť vyššie uvedených medzery v systéme.

Odkiaľ pochádza táto infekcia? Je to práca ruských hackerov?

Podľa niektorých údajov (nie som zodpovedná za autentickosť) bola agentúra pre národnú bezpečnosť USA prvou, ktorá objavila chybu v sieťovom protokole SMB, ktorý sa používa na legálny vzdialený prístup k súborom a tlačiarňam v operačnom systéme Windows. Namiesto toho, aby ohlásil spoločnosti Microsoft, aby sa chyba napravila, NSA sa rozhodol sám použiť a vytvoril exploit (program, ktorý túto zraniteľnosť zneužíva).

Vizualizácia dynamiky šírenia WannaCry na intel.malwaretech.com

Následne toto zneužitie (kódové označenie EternalBlue), ktoré slúžilo NSA na určitý čas na prenikanie počítačov bez znalosti majiteľov, bolo ukradnuté hackermi a tvorilo základ pre vytvorenie ransomware WannaCry. To znamená, že vďaka úplne právnym a etickým opatreniam vlády USA sa spisovatelia vírusov dozvedeli o zraniteľnosti.

Autorstvo kryptografa nie je presne stanovené.

Vypnul som inštaláciu aktualizácií Windows. Je potrebné, keď a bez nich všetko funguje.

Dôvodom takéhoto rýchleho a rozsiahleho rozšírenia epidémie je nedostatok "náplasti" v tom čase - aktualizácia systému Windows schopného zatvoriť medzeru Wanna Cry. Koniec koncov, rozvíjať to, trvalo to čas.

K dnešnému dňu existuje taká náplasť. Používatelia, ktorí aktualizujú systém, ho automaticky dostali v prvých hodinách po uvoľnení. A tí, ktorí veria, že aktualizácie nie sú potrebné, sú stále ohrozené infekciou.Kto hrozí, že zaútočí na WannaCry a ako ho chrániť

Pokiaľ viem, viac ako 90% infikovaných počítačov WannaCry, beží Windows 7. Mám "desať", takže nič mi neohrozí.

Riziko nákazy WannaCry je vystavené všetkým operačným systémom, ktoré používajú sieťový protokol SMB v1. Toto je:

- Windows XP

- Windows vista

- Windows 7

- Windows 8

- Windows 8.1

- Windows RT 8.1

- Windows 10 v 1511

- Windows 10 v 1607

- Windows Server 2003

- Windows Server 2008

- Windows Server 2012

- Windows Server 2016

Chytanie škodlivého softvéru v dnešnej sieti predstavuje riziko používateľov systémov, ktoré nie sú nainštalované kritická aktualizácia zabezpečenia MS17-010 (k dispozícii na bezplatné stiahnutie od spoločnosti technet.microsoft.com, na ktorú odkazujeme). K dispozícii sú záplaty pre systémy Windows XP, Windows Server 2003, Windows 8 a iné nepodporované operačné systémy z tejto stránky support.microsoft.com, Taktiež popisuje, ako skontrolovať prítomnosť aktualizácie, ktorá šetrí život.

Ak nepoznáte verziu operačného systému v počítači, stlačte kombináciu klávesov Win + R a vykonajte príkaz winver.

Na zvýšenie ochrany a tiež v prípade, že nie je možné systém aktualizovať, spoločnosť Microsoft poskytuje pokyny na dočasné zakázanie protokolu SMB verzie 1. Sú tua tu, Navyše, ale nie nevyhnutne, môžete zatvoriť port TCP 445, ktorý slúži SMB, cez firewall.

Mám najlepší antivírus na svete ***, môžem s tým robiť čokoľvek a nič ma nevystraší.

Distribúcia WannaCry sa môže vyskytnúť nielen vyššie opísaným samohybným pohybom, ale aj bežným spôsobom - prostredníctvom sociálnych sietí, e-mailov, infikovaných a neoprávnených webových zdrojov atď. A existujú také prípady. Ak stiahnete a spustíte škodlivý program ručne, ani antivírus ani patche, ktoré pokrývajú zraniteľné miesta, vás ochránia pred infekciou.

Pozri tiež:

- Worm.NgrBot: nebezpečný vírus, ktorý sa šíri cez Skype

- Win32.Rmnet.12 botnet infikoval viac ako 3 milióny počítačov

- Čo je výtržník vírusu?

- Ako zakázať aktualizáciu systému Windows 10 alebo vítajte vírusy!

- Tipy na ochranu vášho počítača pred vírusmi a škodlivým softvérom

Ako funguje vírus, ktorý šifruje

Nechajte ho šifrovať, čo chce. Mám priateľa programátora, všetko mi rozlúpi. V extrémnych prípadoch kľúč nájde metódou vyhľadávania.

No, šifrovať niekoľko súborov, tak čo? To mi nebráni pracovať na počítači.

Bohužiaľ, nebudú dešifrovať, pretože neexistujú žiadne spôsoby, ako crackovať algoritmus šifrovania RSA-2048, ktorý používa Wanna Cry a nezobrazí sa v blízkej budúcnosti. A nebude šifrovať pár súborov, ale takmer všetko.

Nebudem poskytovať podrobný popis práce škodlivého softvéru, pre ktorého je zaujímavé, môžete sa zoznámiť s jeho analýzou, napríklad v blogu odborníka Microsoft Matt Suiche. Zaznamenávam len tie najvýznamnejšie momenty.

Súbory s príponami sú šifrované: .doc, .docx, .xls, .xlsx, .ppt, .pptx, .pst, .ost, .msg, .eml, .vsd, .vsdx, .txt, .csv, .rtf , .123, .wks, .wk1, .pdf, .dwg, .onetoc2, .snt, .jpeg, .jpg, .docb, .docm, .dot, .dotm, .dotx, .xlsm, .xlsb ,. xlw, .xlt, .xlm, .xlc, .xltx, .xltm, .pptm, .pot, .pps, .ppsm, .ppsx, .ppam, .potx, .potm, .edb, .hwp, .602, .sxi, .sti, .sldx, .sldm, .sldm, .vdi, .vmdk, .vmx, .gpg, .aes, .ARC, .PAQ, .bz2, .tbk, .bak, .tar, .tgz , .gz, .zz, .rar, .zip, .backup, .iso, .vcd, .bmp, .png, .gif, .raw, .cgm, .tif, .tiff, .nef, .psd ,. avi, .svg, .djvu, .m4u, .m3u, .mid, .wma, .flv, .3g2, .mkv, .3gp, .mp4, .mov, .avi, .asf, .mpeg, .vob, .mpg, .wmv, .fla, .swf, .wav, .mp3, .sh, .class, .jar, .java, .rb, .asp, .php, .jsp, .brd, .sch, .dch , .dip, .pl, .vb, .vbs, .ps1, .bat, .cmd, .js, .asm, .h, .pas, .cpp, .c, .cs, .suo, .sln ,. ldf, .mdf, .ibd, .myi, .myd, .frm, .odb, .dbf, .db, .mdb, .accdb, .sql, .sqlitedb, .sqlite3, .asc, .lay6 , .lay, .mml, .sxm, .otg, .odg, .uop, .std, .sxd, .otp, .odp, .wb2, .slk, .dif, .stc, .sxc, .ots ,. ods, .3dm, .max, .3ds, .uot, .stw, .sxw, .ot, .odt, .pem, .p12, .csr, .crt, .key, .pfx, .der.

Ako môžete vidieť, v rôznych programoch sú vytvorené dokumenty, fotografie, video-audio, archívy, pošta a súbory ... Malware sa snaží dostať do každého adresára systému.

Šifrované objekty majú dvojité rozšírenie s príspevkom WNCRY, napríklad "Document1.doc.WNCRY".

Po šifrovaní vírus skopíruje spustiteľný súbor do každej zložky. @ WanaDecryptor @ .exe - zdanlivo na dešifrovanie po odkúpení, ako aj textový dokument @ Please_Read_Me @ .txt so správou pre používateľa.

Potom sa pokúša vyhubiť tieňové kópie a obnoviť body systému Windows. Ak systém UAC beží v systéme, používateľ musí túto operáciu potvrdiť. Ak žiadosť zamietnete, bude existovať možnosť obnoviť údaje z kópií.

Šifrovacie kľúče postihnutého systému sa prenášajú pomocou WannaCry do príkazových centier umiestnených v sieti Tor a potom sa z počítača vymažú. Ak hľadáte iné zraniteľné počítače, skenuje lokálnu sieť a ľubovoľné rozsahy IP na internete a keď to nájde, prenikne všetkým, čo môže dosiahnuť.

Dnes analytici vedia niekoľko modifikácií WannaCry s rôznymi mechanizmami distribúcie av blízkej budúcnosti by sme mali očakávať, že sa objavia nové.

Čo robiť, ak WannaCry už infikoval počítač

Vidím súbory meniace rozšírenia. Čo sa deje Ako ho zastaviť?

Šifrovanie nie je jednorazový proces, aj keď nie príliš dlhý. Ak ste si to všimli skôr, ako sa na obrazovke objaví správa vydierania, môžete niektoré súbory uložiť okamžitým vypnutím počítača. Nevypínať systém, ale vytiahnutím zástrčky!

Pri načítavaní systému Windows v normálnom režime bude šifrovanie pokračovať, takže je dôležité, aby ste to nepovolili. Ďalšie spustenie počítača by sa malo vyskytnúť buď v núdzovom režime, v ktorom nie sú aktívne vírusy, alebo z iných zavádzacích médií.

Ďalej vašou úlohou je skopírovať prežívajúce súbory na vymeniteľný disk alebo USB flash disk len pre prípad.Potom môžete začať zničiť plaz.

Moje súbory sú šifrované! Vírus vyžaduje výkupné za ne! Čo robiť, ako dešifrovať?

Dešifrovanie súborov po WannaCry je možné len vtedy, ak existuje tajný kľúč, ktorý útočníci sľubujú poskytnúť, akonáhle obeť prevedie sumu výkupného. Takéto sľuby sa však takmer nikdy nedodržiavajú: prečo by mali malware distribútori obťažovať, ak už dostali to, čo chcú?

V niektorých prípadoch môže byť problém vyriešený bez vykúpenia. K dnešnému dňu boli vyvinuté 2 dekodéry WannaCry: WannaKey (Adrien Guinet) a WanaKiwi (autor Benjamin Delpy). Prvý z nich funguje iba v systéme Windows XP a druhý v systémoch Windows XP, Vista a 7 x86, ako aj v severných systémoch 2003, 2008 a 2008R2 x86.

Algoritmus obidvoch dekodérov je založený na nájdení tajných kľúčov v pamäti šifrovacieho procesu. To znamená, že iba tí, ktorí nemali čas na reštart počítača, majú šancu dekódovať. A ak šifrovanie neprešlo príliš veľa času (pamäť nebola prepísaná iným procesom).

Ak ste používateľom systému Windows XP-7 x86, prvá vec, ktorú by ste mali urobiť po zobrazení správy s výzvou na odškodnenie, je odpojenie počítača od lokálnej siete a internetu a spustenie dekodéra WanaKiwi stiahnutého na iné zariadenie.Pred vytiahnutím kľúča nevykonávajte žiadne iné činnosti v počítači!Môžete prečítať popis práce tlmočníka WanaKiwi na inom blogu Matt Suiche.

Po dešifrovaní súborov spustite antivírus na odstránenie škodlivého softvéru a nainštalujte opravu, ktorá uzatvára distribučné cesty.

Dnes je WannaCry rozpoznaná takmer všetkými antivírusovými programami, s výnimkou tých, ktoré nie sú aktualizované, takže takmer všetci urobia.

Ako ďalej žiť tento život

Epidémia trójskeho vydierania s vlastnými vlastnosťami vzala svet prekvapením. Pre všetky druhy bezpečnostných služieb sa ukázalo ako neočakávané ako začiatok zimy z 1. decembra pre verejné služby. Dôvod - nedbalosť a možno. Dôsledky sú nenapraviteľné straty a straty údajov. A pre tvorcov malware - motiváciu pokračovať v rovnakom duchu.Podľa analytikov WanaCry priniesla distribútorom veľmi dobré dividendy, čo znamená, že takéto útoky sa zopakujú. A tí, ktorí sú niesť, nemusia to neskôr neskôr. Samozrejme, ak sa o to nestaráte vopred.

Aby ste nikdy nemuseli plakať cez šifrované súbory:

- Neodmierajte inštaláciu aktualizácií a aplikácií operačného systému.To vás ochráni pred 99% hrozieb, ktoré sa šíria prostredníctvom neuvoľnených zraniteľností.

- UAC povolené.

- Zálohujte dôležité súbory a ukladajte ich na inom fyzickom médiu, prípadne na viacerých. Firemné siete optimálne využívajú distribuované databázy ukladacích priestorov, domáci používatelia môžu využívať bezplatné cloudové služby, ako sú napríklad zariadenia Yandex Drive, Google Drive, OneDrive, MEGASynk atď. Tieto aplikácie nedávajte v prevádzke, keď ich nepoužívate.

- Vyberte spoľahlivé operačné systémy. Systém Windows XP nie je.

- Nainštalujte komplexnú antivírusovú triedu pre zabezpečenie internetu a dodatočnú ochranu pred ransomware, napríklad Kaspersky Endpoint Security. Alebo analógov iných vývojárov.

- Zvýšte úroveň gramotnosti v boji proti šifrovaniu trojského koňa. Napríklad, dodávateľ anti-virus Dr.Web pripravil školenia pre používateľov a administrátorov rôznych systémov. Veľa blogov iných vývojárov A / V obsahuje veľa užitočných a dôležitých informácií.

- Ako nastaviť bezplatné kanály v inteligentnej televízii

- Vymazať pamäť v systémoch Android: overené metódy

- Kalibrácia batérie notebooku

- Čo je to UEFI a ako je to lepšie ako BIOS?

- Ako vytvoriť zálohy systému Windows 10 na stroji a prečo?

- Ako urýchliť načítanie systému Windows 10

- Ak sa video pri prehrávaní online spomalí

A hlavná vec: aj keď ste utrpeli, neprenášajte páchateľom peniaze na dekódovanie. Pravdepodobnosť, že budete podvedení, je 99%. Navyše, ak nikto nezaplatí, vyčerpanie sa stane bezvýznamným. V opačnom prípade bude šírenie takejto infekcie rásť len.